Lo scorso settembre, Mosyle, che aveva condiviso dettagli esclusivi su ModStealer con 9to5Mac, è tornata come leader nella gestione e sicurezza dei dispositivi Apple, con due nuove minacce macOS che volano completamente sotto il radar.

Secondo i nuovi dettagli condivisi con 9to5Mac, il Mosyle Security Research Team ha identificato due esemplari precedentemente non rilevati: Phoenix Worm, uno stager multi-piattaforma, e ShadeStager, un impianto macOS modulare progettato per il furto di credenziali. Anche se non sono direttamente collegati nel loro funzionamento, mostrano quanto siano sofisticati i malware per Mac.

Il tempismo qui coincide con ciò che il resto del settore ha visto. Come ho riportato in precedenza, i trojan come infostealer e Atomic Stealer sono stati la storia dominante del malware su Mac nell'ultimo anno; gli aggressori si stanno allontanando dagli attacchi rumorosi e si stanno orientando verso la persistenza. Phoenix Worm e ShadeStager fanno esattamente questo.

Phoenix Worm, uno stager segreto

Contrariamente al suo nome, Phoenix Worm è un vero e proprio stager. Questo software, un malware multi-piattaforma basato su Golang, è stato costruito per funzionare come uno stager. Gli stager possono essere definiti fondamentalmente come carichi iniziali leggeri, progettati per garantire la persistenza e preparare il terreno per una seconda ondata di attacco. Invece di lasciare subito il carico completo, prima crea silenziosamente un piede di ponte. Ci sono molti vantaggi nel farlo.

Secondo Mosyle, le funzionalità principali di Phoenix Worm includono:

- Comunicare con un server di comando e controllo (C2) remoto

- Generare identificatori unici per i sistemi infetti

- Trasmettere dati di sistema agli aggressori

- Supportare aggiornamenti remoti e l'esecuzione di carichi utili

Secondo la dichiarazione di Mosyle a 9to5Mac, Phoenix Worm non sembra una minaccia indipendente. Il suo design suggerisce fortemente che faccia parte di un set di strumenti più ampio, destinato a trasferire carichi più avanzati più avanti nella catena di attacco.

Al momento dell'analisi, è stato segnalato che nessun motore antivirus aveva rilevato varianti macOS o Linux, con rilevamenti limitati solo su Windows.

ShadeStager, progettato per il furto di credenziali

ShadeStager è uno strumento post-exploitation progettato per estrarre dati di alto valore da sistemi già compromessi. Anche se sembra una corrispondenza perfetta con Phoenix Worm, Mosyle indica che i due non sono collegati.

In effetti, ShadeStager sembra concentrarsi su ambienti di sviluppo e infrastrutture cloud. Le sue principali aree di interesse includono:

- Chiavi SSH e host noti

- Credenziali cloud da AWS, Azure e GCP

- File di configurazione di Kubernetes

- Dati di autenticazione di Git e Docker

- Profili completi dei browser nei principali browser

Inoltre, secondo Mosyle, ShadeStager esegue un'ampia esplorazione delle informazioni sul sistema host, inclusi dati utente e privilegi, dettagli di sistema operativo e hardware, configurazione di rete e variabili ambientali legate alle sessioni cloud e SSH. Tutto è configurato ed esportato tramite HTTPS; supporta l'esecuzione di comandi, l'esportazione di dati e il download di file.

In modo interessante, ShadeStager non contiene un indirizzo C2 hardcoded e alcune parti del codice del malware erano visibili ai ricercatori di Mosyle senza ulteriori lavori di reverse engineering. Questo suggerisce fortemente che l'esemplare di malware fosse ancora in fase di sviluppo al momento della scoperta.

Riassunto

Phoenix Worm e ShadeStager non sono collegati tra loro, ma si basano sullo stesso modello di attacco. Mentre uno fornisce accesso, l'altro estrae credenziali e token cloud, e non sono stati rilevati da alcun motore antivirus al momento della scoperta.

Nel 2026, il malware per Mac si sta muovendo in questa direzione. Gli aggressori stanno scrivendo in Go e Rust per la compatibilità multi-piattaforma, inviando carichi modulari che separano l'accesso iniziale dal post-exploitation e configurando dinamicamente l'infrastruttura C2, in modo che nulla di statico corrisponda a una firma. L'esempio più semplice da menzionare è senza dubbio Atomic Stealer, che è diventato la famiglia di malware più popolare e preoccupante. Questo e le sue varianti hanno funzionato in questo modo per un po' di tempo e si è visto che l'approccio è emerso anche in esemplari irrilevanti.

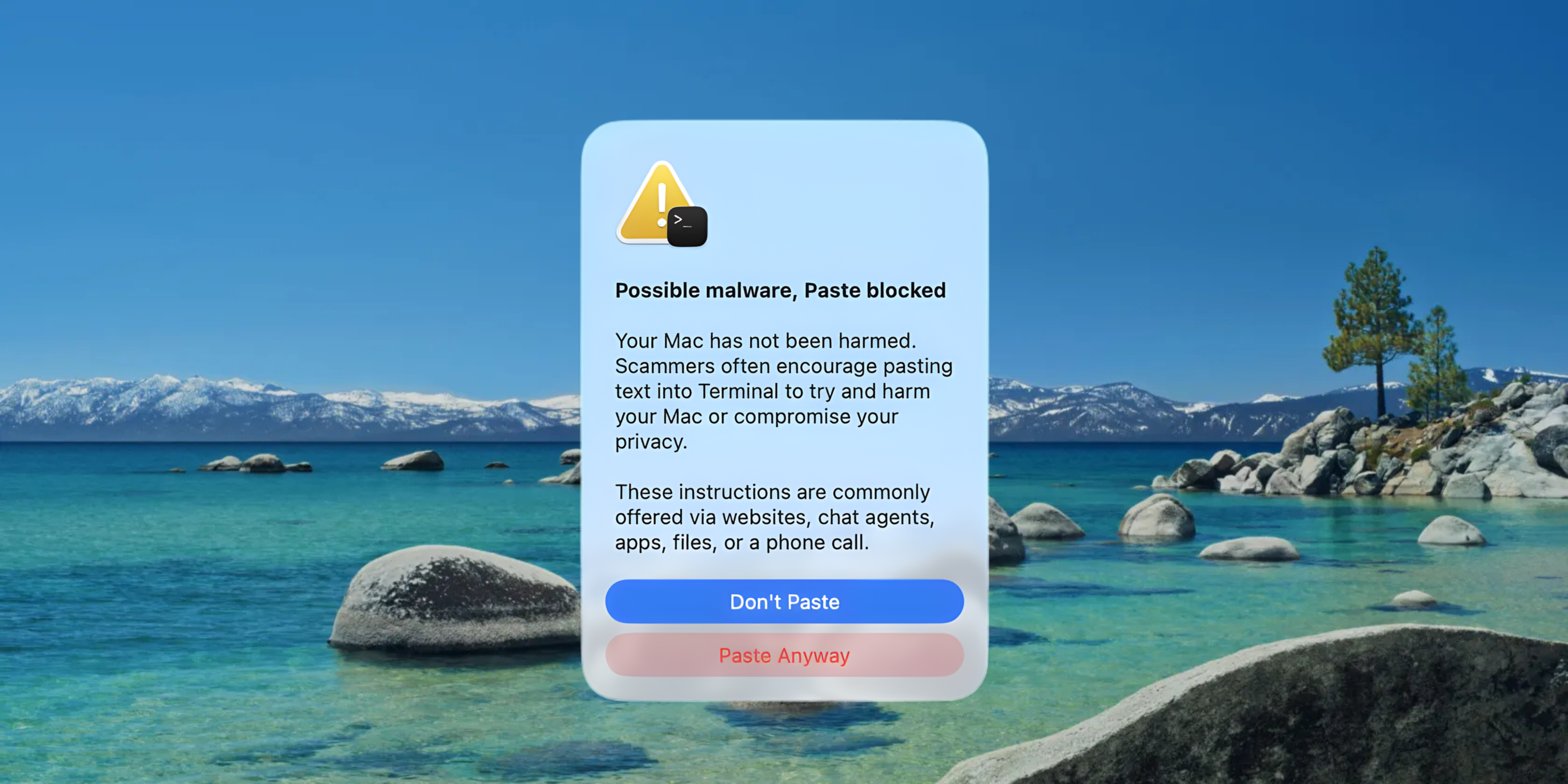

Gli antivirus basati su firme non sono più sufficienti. La rilevazione comportamentale e la visibilità in tempo reale devono essere requisiti fondamentali per i manager e i team di sicurezza che proteggono gli ambienti macOS oggi.

Sintomi della minaccia

Quando i manager Mac desiderano aggiungere queste minacce agli strumenti di sicurezza, Mosyle ha condiviso i seguenti hash SHA256:

- ShadeStager: 7e8003bee92832b695feb7ae86967e13a859bdac4638fa76586b9202df3d0156

- Phoenix Worm: 54ef0c8d7e167053b711853057e3680d94a2130e922cf3c717adf7974888cad2

Segui Arin Waichulis: LinkedIn, Threads, X

Iscriviti al podcast 9to5Mac Security Bite per approfondimenti e interviste con ricercatori e esperti di sicurezza Apple:

- Apple Podcasts

- Spotify

- Pocket Casts

- RSS Feed

![Esperienza Utente: C'è una caratteristica che cerco in questa batteria MagSafe [Video]](/resimler/kullanici-deneyimi-bu-magsafe-bataryada-aradigim-bir-ozellik-var-video.jpg)

Commenti

(7 Commenti)