Güvenlik araştırmacıları, bir zamanlar gözetim operasyonlarıyla bağlantılı olan güçlü bir iPhone hack çerçevesinin artık kullanıcıların kripto para ve hassas verilerini çalmak için suç kampanyalarında kullanıldığını bildiriyor.

Coruna olarak bilinen bu exploit kiti, kötü niyetli web siteleri aracılığıyla savunmasız iPhone'ları tehlikeye atabilen birden fazla exploit zinciri içeriyor.

Hackerlar WebKit ve Eski iOS Sürümlerini Hedef Alıyor

Google Tehdit İstihbarat Grubu ve mobil güvenlik şirketi iVerify tarafından yapılan analizlere göre, çerçeve şunları içeriyor:

- Beş tam exploit zinciri

- 23 bilinen iOS güvenlik açığı

- Birçok Apple güvenlik korumasını atlatan teknikler

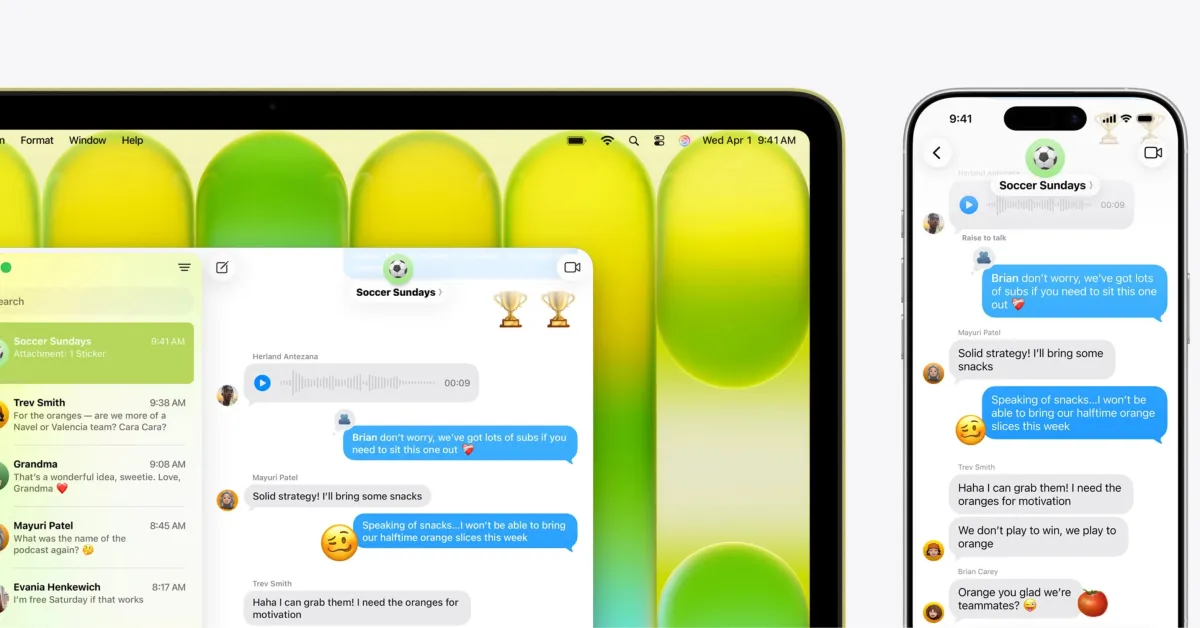

Saldırılar, tüm iOS tarayıcıları tarafından kullanılan WebKit'i hedef alıyor. Bu, kötü niyetli bir web sayfasını ziyaret etmenin, eski iOS sürümlerini çalıştıran cihazları tehlikeye atabileceği anlamına geliyor.

Bir kez tetiklendiğinde, exploit zinciri tarayıcıdan çekirdek seviyesine erişim yetkilerini yükselterek, saldırganların kök izinleriyle kötü amaçlı yazılım yüklemesine olanak tanıyor.

Gözetim Aracından Suç Silahına

Araştırmacılar, çerçevenin parçalarını ilk olarak 2025'in başlarında, bir casus yazılım satıcısının müşterisiyle bağlantılı olduğu bildirilen bir gözetim operasyonu sırasında tespit etti.

O yılın ilerleyen dönemlerinde, exploit, Ukrayna web sitelerini hedef alan şüpheli bir Rus istihbarat kampanyasında tekrar ortaya çıktı. Kötü niyetli kod, seçilen iPhone kullanıcılarını sessizce enfekte eden bir ziyaretçi sayma widget'ının içine gizlenmişti.

Daha yakın zamanda, çerçeve, Çince konuşan kripto para ve kumar sitelerini hedef alan suç operasyonlarında yeniden kullanıldı.

40,000'den Fazla Cihaz Coruna Tarafından Potansiyel Olarak Enfekte Edildi

Güvenlik firması iVerify, tek bir kripto odaklı kampanyanın yaklaşık 42,000 cihazı enfekte ettiğini tahmin ediyor; bu tahmin, saldırganlar tarafından kullanılan komut ve kontrol sunucularına yapılan bağlantılara dayanıyor.

Bir cihaz tehlikeye girdiğinde, hackerlar kripto para cüzdanlarını arayabilir, borsa giriş bilgilerini çalabilir ve fotoğraflar ile e-posta verilerini çıkarabilir.

Araştırmacılar, temel exploit çerçevesinin son derece sofistike olduğunu, buna eklenen suç yazılımının ise çok daha basit göründüğünü belirtiyor; bu durum, farklı grupların aynı exploit platformunu yeniden kullandığını gösteriyor.

Önceki Casus Yazılım Kampanyaları ile Olası Bağlantılar

Coruna'da kullanılan kodun, 2023 yılında keşfedilen büyük bir iPhone casusluk kampanyası olan Triangulation Operasyonu'ndan bileşenlerle örtüştüğü bildiriliyor.

Bazı araştırmacılar, çerçevenin başlangıçta hükümet veya istihbarat kullanımı için geliştirilmiş olabileceğini, daha sonra daha geniş bir exploit pazarına sızdığını düşünüyor.

Uzmanlar durumu, daha sonra WannaCry gibi büyük ölçekli siber saldırılara neden olan EternalBlue sızıntısıyla karşılaştırıyor.

Devlet Düzeyindeki iPhone Exploitlerinin Suçluların Eline Nasıl Geçtiği

Araştırmacılar, olayın sıfır gün exploit çerçeveleri için büyüyen bir “ikinci el” pazarını vurguladığını belirtiyor.

Başlangıçta istihbarat ajansları veya kolluk kuvvetleri için oluşturulan araçlar, zamanla exploit aracılarının elinde yeniden satılabilir ve bazen rakip hükümetler veya siber suç gruplarının eline geçebilir.

Apple, Coruna tarafından kullanılan bilinen güvenlik açıklarını mevcut iOS sürümlerinde yamanmış olsa da, güvenlik uzmanları çerçevenin arkasındaki tekniklerin gelişmeye devam edebileceği konusunda uyarıyor.

Eski iOS sürümlerini kullanan kullanıcılar en savunmasız durumda kalmaya devam ediyor. Güvenlik açıklarından kaçınmak için kullanıcıların cihazlarını en son güvenlik yamalarıyla tamamen güncel tutmaları gerekiyor.

Yorumlar

(3 Yorum)