Pesquisadores de segurança relatam que um poderoso framework de hack do iPhone, que antes estava ligado a operações de vigilância, agora está sendo utilizado em campanhas criminosas para roubar criptomoedas e dados sensíveis dos usuários.

Este kit de exploração, conhecido como Coruna, contém múltiplas cadeias de exploração que podem comprometer iPhones vulneráveis através de sites maliciosos.

Hackers Alvo do WebKit e Versões Antigas do iOS

De acordo com análises do Google Threat Intelligence Group e da empresa de segurança móvel iVerify, o framework inclui:

- Cinco cadeias de exploração completas

- 23 vulnerabilidades conhecidas do iOS

- Técnicas que contornam várias proteções de segurança da Apple

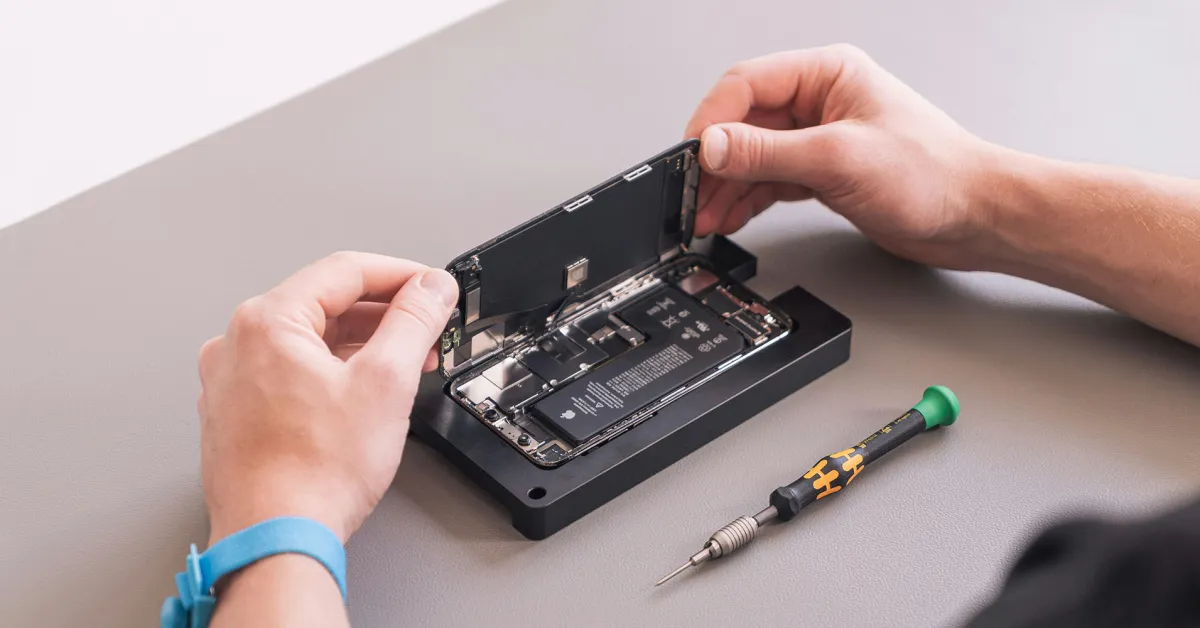

Os ataques visam o WebKit, utilizado por todos os navegadores do iOS. Isso significa que visitar uma página da web maliciosa pode comprometer dispositivos que executam versões antigas do iOS.

Uma vez ativada, a cadeia de exploração eleva as permissões de acesso do navegador ao nível do núcleo, permitindo que os invasores instalem malware com permissões de root.

De Ferramenta de Vigilância a Arma Criminal

Os pesquisadores detectaram partes do framework pela primeira vez no início de 2025, durante uma operação de vigilância supostamente ligada a um vendedor de spyware.

No decorrer daquele ano, a exploração reapareceu em uma suspeita campanha de inteligência russa que visava sites da Ucrânia. O código malicioso estava escondido dentro de um widget de contagem de visitantes que silenciosamente infectava usuários do iPhone selecionados.

Mais recentemente, o framework foi reutilizado em operações criminosas que visavam sites de criptomoedas e jogos de azar de língua chinesa.

Mais de 40.000 Dispositivos Potencialmente Infectados pelo Coruna

A empresa de segurança iVerify estima que uma única campanha focada em criptomoedas infectou cerca de 42.000 dispositivos; essa estimativa é baseada nas conexões feitas com servidores de comando e controle utilizados pelos invasores.

Uma vez que um dispositivo é comprometido, os hackers podem buscar carteiras de criptomoedas, roubar credenciais de troca e extrair dados de fotos e e-mails.

Os pesquisadores afirmam que o framework de exploração básico é extremamente sofisticado, enquanto o malware adicionado parece ser muito mais simples; isso indica que diferentes grupos estão reutilizando a mesma plataforma de exploração.

Possíveis Conexões com Campanhas Anteriores de Spyware

Relatos indicam que o código utilizado no Coruna se sobrepõe a componentes de uma grande campanha de espionagem do iPhone descoberta em 2023, chamada Operação Triangulação.

Alguns pesquisadores acreditam que o framework pode ter sido inicialmente desenvolvido para uso governamental ou de inteligência e, posteriormente, vazado para um mercado de exploração mais amplo.

Especialistas comparam a situação com a vazamento do EternalBlue, que mais tarde resultou em grandes ataques cibernéticos como o WannaCry.

Como Exploits de iPhone de Nível Governamental Caem nas Mãos de Criminosos

Os pesquisadores apontam que o incidente destaca um crescente mercado “de segunda mão” para frameworks de exploração de zero-day.

Ferramentas inicialmente criadas para agências de inteligência ou forças de segurança podem, com o tempo, ser revendidas nas mãos de intermediários de exploração e, às vezes, cair nas mãos de governos rivais ou grupos de crimes cibernéticos.

A Apple já corrigiu as vulnerabilidades conhecidas utilizadas pelo Coruna nas versões atuais do iOS, mas especialistas em segurança alertam que as técnicas por trás do framework podem continuar a evoluir.

Usuários que utilizam versões antigas do iOS continuam a estar na situação mais vulnerável. Para evitar vulnerabilidades, os usuários precisam manter seus dispositivos completamente atualizados com os últimos patches de segurança.

Comentários

(3 Comentários)