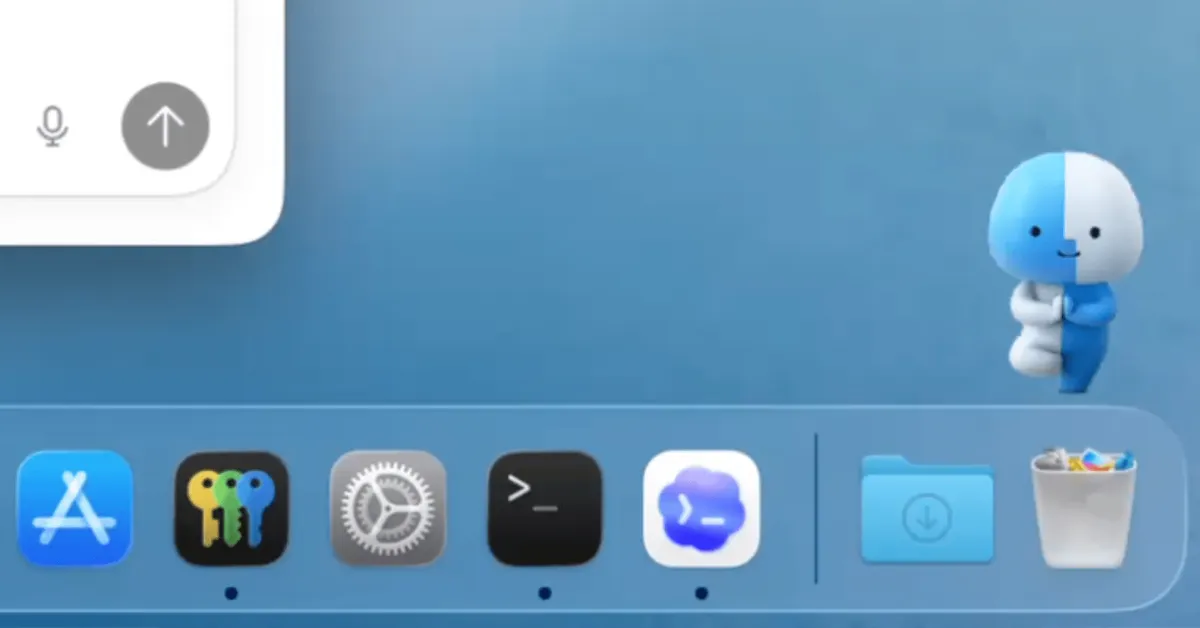

Apple, macOS Tahoe 26.4 lançou um novo recurso de segurança que detecta comandos potencialmente perigosos colados no Terminal. Quando tais comandos são identificados, o sistema interrompe a execução e exibe um aviso ao usuário antes de prosseguir. Essa mudança não foi mencionada nas notas de versão oficiais do macOS Tahoe 26.4 e foi notada pela primeira vez pelos usuários após a disponibilização da versão candidata.

A medida de segurança parece visar ataques ClickFix, onde os usuários são persuadidos a colar comandos maliciosos no Terminal, geralmente sob o pretexto de corrigir um problema ou validar algo. Como o usuário precisa colar os comandos manualmente, as proteções de segurança padrão são frequentemente contornadas.

Como Funciona o Aviso de Colagem do Terminal no macOS Tahoe 26.4

Quando um usuário copia um comando do Safari e o cola no Terminal, o sistema atrasa a execução e exibe um aviso. O aviso informa aos usuários que o comando ainda não foi executado e alerta que os golpistas geralmente distribuem instruções maliciosas por meio de sites e outros canais.

Os usuários têm duas opções: se não confiam na fonte ou não têm certeza sobre o comando, podem cancelar a colagem, ou se reconhecem o comando e desejam executá-lo, podem prosseguir com a execução. A Apple recomenda que os usuários continuem apenas se entenderem o que o comando fará.

De acordo com testes de usuários relatados no Reddit, o aviso aparece apenas uma vez por sessão do Terminal. Em um teste, colar comandos destrutivos conhecidos usados em atividades maliciosas não acionou avisos adicionais após o primeiro aviso ser rejeitado. Outro usuário observou que colar comandos inofensivos não acionou o aviso; isso indica que algum tipo de análise de comando está sendo realizada, mas a Apple não forneceu uma explicação clara sobre como a detecção funciona.

Escopo e Limitações da Nova Proteção de Colagem no Terminal

A Apple não publicou um documento de suporte explicando como o sistema de aviso funciona; isso gera incerteza sobre quais critérios de detecção são usados ou quais padrões de comando acionam os avisos. Além disso, não está claro se a interrupção se aplica a comandos colados de fontes fora do Safari ou se sessões do Terminal iniciadas por automação ou scripts são controladas da mesma forma.

Como o método de detecção não foi divulgado, os usuários não devem confiar apenas no aviso para se proteger contra ataques ClickFix. Comandos de sites não confiáveis, e-mails ou chats de suporte não devem ser executados, mesmo que um aviso apareça. O BleepingComputer entrou em contato com a Apple para esclarecimentos, mas atualmente a empresa não respondeu publicamente a perguntas sobre esse recurso.

![Experiência do Usuário: Há um recurso que eu procurava nesta bateria MagSafe [Vídeo]](/resimler/kullanici-deneyimi-bu-magsafe-bataryada-aradigim-bir-ozellik-var-video.jpg)

![O aplicativo CardPointers agora pode ser integrado com ChatGPT e muito mais [50% de desconto]](/resimler/cardpointers-uygulamasi-artik-chatgpt-ve-daha-fazlasi-ile-entegre-olabiliyor-yuzde-50-indirim.webp)

Comentários

(9 Comentários)