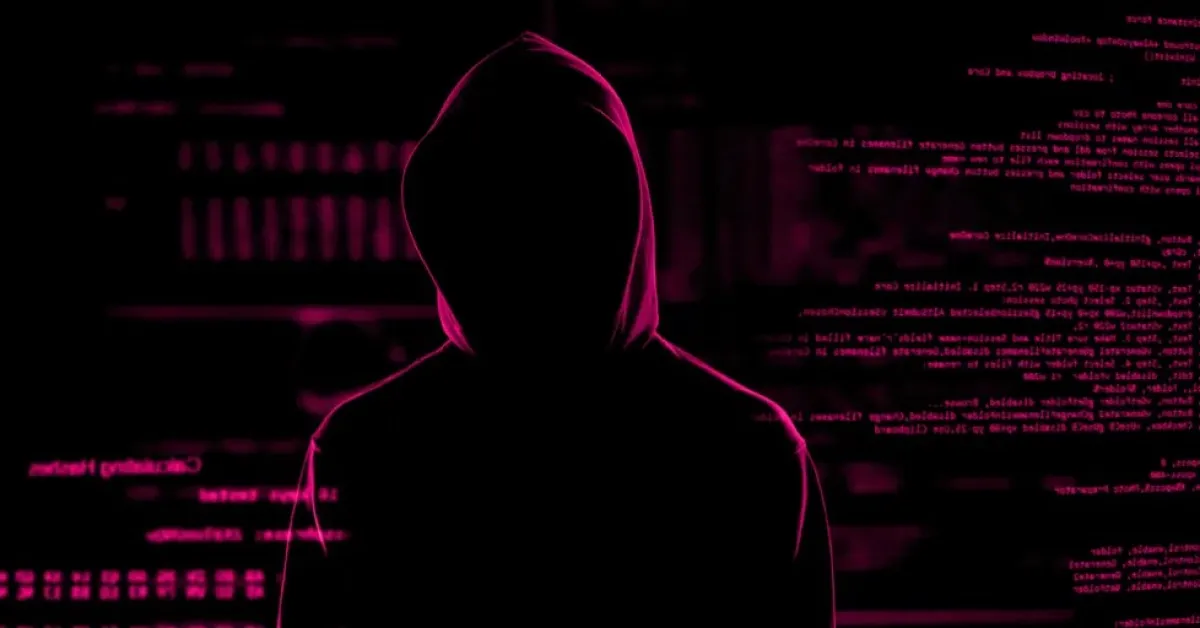

Eine neue Forschung zeigt, dass Hacker immer noch auf alte Tricks setzen, um in iPhone- und Android-Geräte einzudringen. Hier sind die Details.

Wachsende Tendenz zur externen Anmietung von Hack-Operationen durch staatliche Agenturen

Nach einem von TechCrunch entdeckten Fall haben drei Cyber-Sicherheitsforschungsunternehmen zusammengearbeitet, um ergänzende Berichte zu erstellen, die eine jahrelange Anmietungskampagne zur Durchführung von Hacks gegen Journalisten, Aktivisten und Beamte im Nahen Osten und Nordafrika detailliert beschreiben.

Laut den von Access Now, Lookout und SMEX veröffentlichten Ergebnissen richteten sich die Angriffe gegen Zivilisten und staatliche Beamte in den meisten Regionen; auch „Bürger des Vereinigten Königreichs und möglicherweise Absolventen der Vereinigten Staaten oder amerikanischer Universitäten“ wurden ins Visier genommen, so TechCrunch.

Access Now untersuchte drei Angriffsereignisse, die zwischen 2023 und 2025 stattfanden; Lookout hingegen stellte eine Verbindung zur BITTER APT-Gruppe her, die eine Tochtergesellschaft des indischen Hack-for-Hire-Versuchs Appin ist.

Im Gegensatz zu den Coruna-Exploit- und DarkSword-Exploit-Angriffen basierte diese Kampagne auf viel weniger ausgeklügelten Taktiken, darunter auch Phishing:

„Bei den Angriffen, die Teil dieser Kampagne waren, verwendeten die Hacker mehrere verschiedene Techniken. Während sie iPhone-Nutzer ins Visier nahmen, versuchten die Hacker, die Ziele zu täuschen, damit sie ihre Apple ID-Anmeldeinformationen preisgaben; dies gab ihnen Zugang zu den iCloud-Backups und somit zu den vollständigen Inhalten der iPhones der Ziele.“

Der Bericht von Lookout enthält fast 1.500 verschiedene Webadressen, die darauf ausgelegt sind, legitime Dienste nachzuahmen, aber Phishing-Seiten und andere bösartige Infrastrukturen zu hosten.

Die spezifisch für Apple waren:

- facetime-web[.]me-en[.]io

- apple[.]id-us[.]cc

- icloud[.]com-ar[.]me

- icloud[.]com-service[.]info

- signin-apple[.]com-en-uk[.]info

Wie in den Berichten erwähnt, beschränkte sich die Kampagne nicht nur auf Apple; auch Unternehmen wie Google, Microsoft, Signal, WhatsApp und Yahoo wurden mit verschiedenen Hack- und Phishing-Techniken ins Visier genommen.

TechCrunch fügte hinzu, dass diese Kampagne eine wachsende Tendenz zur externen Anmietung von Hack-Operationen durch staatliche Agenturen an private Hack-for-Hire-Unternehmen signalisiert:

Diese Gruppen und ihre Kunden erhalten „eine angemessene Distanzierung, da sie alle Operationen und Infrastrukturen durchführen.“ Für ihre Kunden wurde angegeben, dass diese Hack-for-Hire-Gruppen möglicherweise günstiger sein könnten als der Kauf von kommerzieller bösartiger Software, sagte [Justin Albrecht, leitender Forscher bei Lookout].

Den Bericht von TechCrunch finden Sie hier.

Was bei Amazon überprüft werden sollte

- David Pogue – ’Apple: Die ersten 50 Jahre’

- MacBook Neo

- Logitech MX Master 4

- AirPods Pro 3

- AirTag (2. Generation) – 4er Pack

- Apple Watch Series 11

- Drahtloser CarPlay-Adapter

Kommentare

(8 Kommentare)