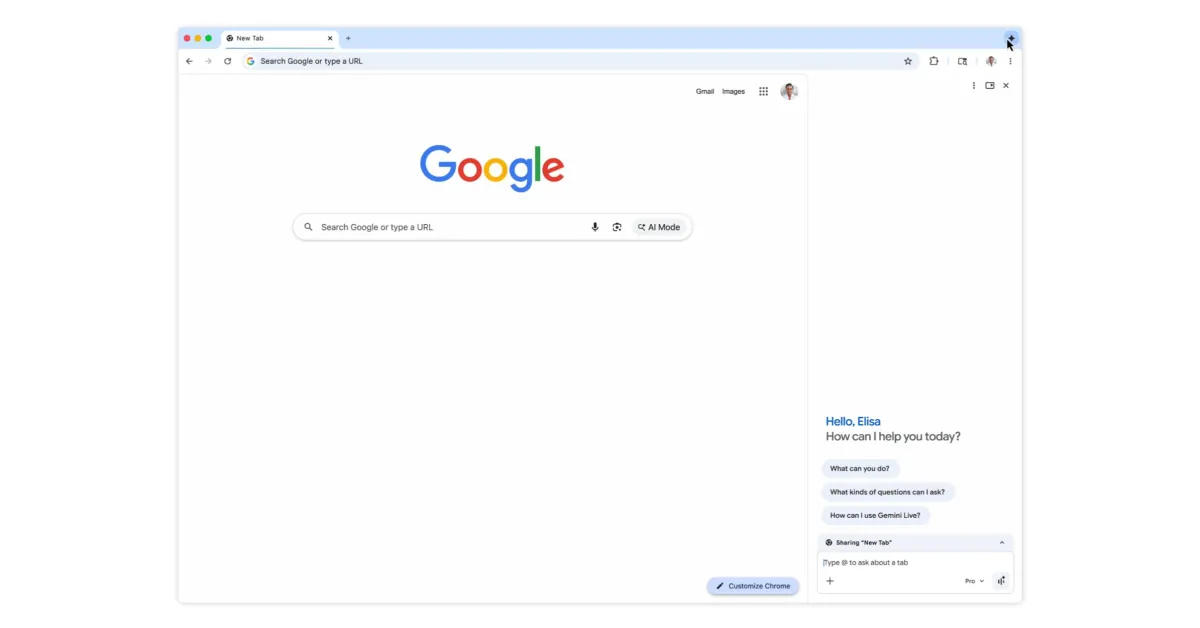

Google hat mit Chrome 146 für Windows die gerätegebundenen Sitzungstoken eingeführt. Diese Sicherheitsfunktion bindet die Sitzungscookies kryptografisch an die Hardware eines Geräts, wodurch es unmöglich wird, gestohlene Cookies auf einem anderen Gerät zu verwenden.

Die Unterstützung für macOS wurde noch nicht bekannt gegeben. Diese Funktion wurde erstmals im Jahr 2024 angekündigt und in Zusammenarbeit mit Microsoft als offener Webstandard entwickelt.

Wie funktioniert DBSC in Chrome 146?

DBSC bindet die Browsersitzung eines Benutzers an die Sicherheits-Hardware des Geräts; dies ist der Trusted Platform Module unter Windows und der Secure Enclave unter macOS. Bei der Erstellung der Sitzung erzeugt der Sicherheitsschip ein einzigartiges Paar aus öffentlichem und privatem Schlüssel.

Da der private Schlüssel nicht aus dem Gerät exportiert werden kann, werden gestohlene Sitzungscookies durch Malware an anderer Stelle nutzlos. Kurzlebige Sitzungscookies werden nur vergeben, wenn Chrome nachweisen kann, dass es über den entsprechenden privaten Schlüssel verfügt. Ohne diesen Nachweis laufen die kompromittierten Cookies ab und können vom Angreifer nicht zur Authentifizierung bei dem Zielservice verwendet werden.

Warum sind Sitzungscookies ein wichtiges Ziel für Malware?

Sitzungscookies fungieren als Authentifizierungstoken, die es einem Browser ermöglichen, auf einen Online-Dienst zuzugreifen, ohne dass der Benutzer sich ständig anmelden muss. Malware wie LummaC2, die Informationen stiehlt, zielt auf diese Cookies ab, da sie es ermöglicht, den Anmeldevorgang vollständig zu umgehen.

Google weist darauf hin, dass Malware, die Zugriff auf einen Computer erhält, die lokalen Dateien und den Speicher lesen kann, in denen die Browser die Authentifizierungscookies speichern. Außerdem wird betont, dass eine rein softwarebasierte Lösung die Leckage von Cookies auf Betriebssystemebene nicht vollständig verhindern kann.

DBSC geht dieses Problem nicht auf Softwareebene, sondern auf Hardwareebene an, sodass gestohlene Daten ohne physischen Zugriff nutzlos werden.

DBSC Datenschutz, Testprozess und Akzeptanz

Jede DBSC-Sitzung erzeugt einen einzigartigen Schlüssel, was hilft, zu verhindern, dass Websites mehrere Sitzungen oder Aktivitäten auf verschiedenen Websites desselben Geräts verknüpfen. Das Protokoll tauscht den öffentlichen Schlüssel pro Sitzung aus, der zur Eigentumsnachweis erforderlich ist, und teilt keine Geräteidentifikatoren.

Im vergangenen Jahr testete Google eine frühe Version von DBSC auf verschiedenen Webplattformen, einschließlich Okta, und beobachtete während dieser Zeit einen Rückgang der Fälle von gestohlenen Sitzungen. Die DBSC-Spezifikation wurde auf der W3C-Website veröffentlicht. Websites können dies unterstützen, indem sie spezielle Registrierungs- und Erneuerungspunkte hinzufügen, die keine Änderungen am vorhandenen Frontend-Code erfordern.

DBSC ist derzeit in Chrome 146 unter Windows aktiv. Google hat keinen Zeitrahmen oder Unterstützungsplan für eine neue Chrome-Version für macOS bekannt gegeben.

Kommentare

(3 Kommentare)