Una nueva investigación muestra que los hackers todavía confían en números antiguos para acceder a dispositivos iPhone y Android. Aquí están los detalles.

Una Tendencia Creciente de Alquilar Operaciones de Hackeo por Parte de Agencias Gubernamentales

TechCrunch informó sobre una situación en la que tres empresas de investigación en ciberseguridad colaboraron para producir informes complementarios que detallan una campaña de alquiler que ha estado hackeando a periodistas, activistas y funcionarios en Oriente Medio y África del Norte durante años.

Según los hallazgos compartidos por Access Now, Lookout y SMEX, los ataques se dirigieron a civiles y funcionarios estatales en la mayoría de las regiones; además, también fueron objetivo “de graduados del Reino Unido y posiblemente de Estados Unidos o universidades estadounidenses”, según TechCrunch.

Access Now investigó tres incidentes de ataque que ocurrieron entre 2023 y 2025; Lookout los vinculó al grupo BITTER APT, “una filial del intento de alquiler de hackeo indio Appin”.

A diferencia de las explotaciones Coruna y DarkSword, esta campaña se basó en tácticas mucho menos sofisticadas; entre ellas se encontraba el phishing:

“En los ataques que formaron parte de esta campaña, los hackers utilizaron varias técnicas diferentes. Al dirigirse a usuarios de iPhone, los hackers intentaron engañar a los objetivos para que revelaran sus credenciales de Apple ID; esto les proporcionó acceso a las copias de seguridad de iCloud y, por lo tanto, lograron acceder al contenido completo de los iPhone de los objetivos.”

El informe de Lookout incluye casi 1,500 direcciones web diseñadas para imitar servicios legítimos, pero que se utilizaron para alojar páginas de phishing y otra infraestructura maliciosa.

Las que eran específicas de Apple incluían:

- facetime-web[.]me-en[.]io

- apple[.]id-us[.]cc

- icloud[.]com-ar[.]me

- icloud[.]com-service[.]info

- signin-apple[.]com-en-uk[.]info

Como se mencionó en los informes, la campaña no se limitó solo a Apple; también apuntó a usuarios y servicios de empresas como Google, Microsoft, Signal, WhatsApp y Yahoo con diferentes técnicas de hackeo y phishing.

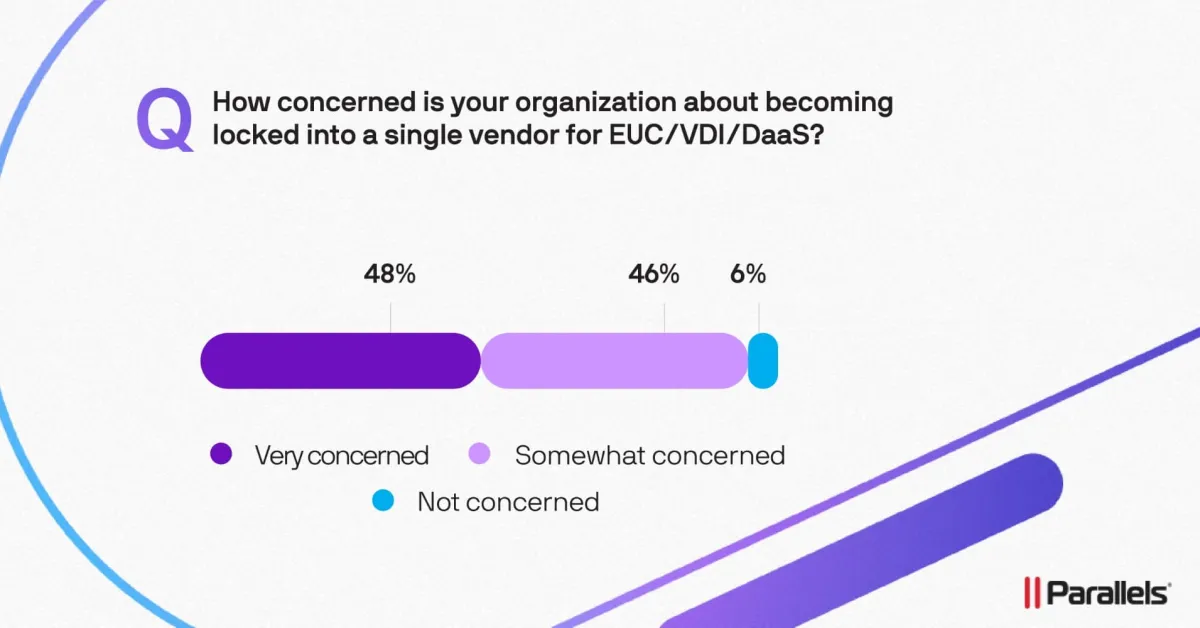

TechCrunch agregó que esta campaña señala una tendencia creciente de “agencias gubernamentales que alquilan operaciones de hackeo a empresas de alquiler de hackeo privadas”:

Estos grupos y sus clientes obtienen “una negación razonable porque manejan todas las operaciones y la infraestructura”. Para sus clientes, se indicó que estos grupos de alquiler de hackeo podrían ser más baratos que comprar malware comercial, dijo [Justin Albrecht, investigador principal de Lookout].

Puedes encontrar el informe de TechCrunch aquí.

Lo que Debes Revisar en Amazon

- David Pogue – 'Apple: Los Primeros 50 Años'

- MacBook Neo

- Logitech MX Master 4

- AirPods Pro 3

- AirTag (2ª Generación) – Paquete de 4

- Apple Watch Series 11

- Adaptador de CarPlay Inalámbrico

Comentarios

(8 Comentarios)