Selon un nouveau rapport de 404 Media, le FBI a réussi à récupérer des messages Signal supprimés d'un iPhone en extrayant des données stockées dans la base de données de notifications de l'appareil. Voici les détails.

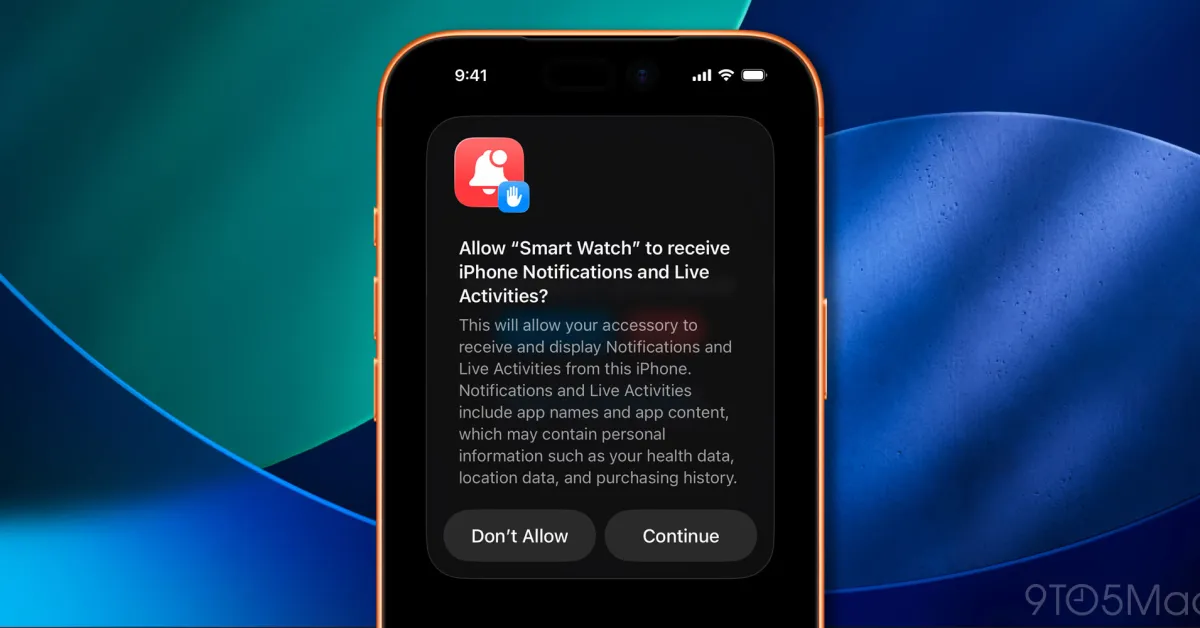

Accès à l'historique des notifications malgré la suppression de Signal

Selon 404 Media, dans une affaire concernant "un groupe de personnes tirant des feux d'artifice et endommageant des biens" au Centre de détention ICE Prairieland au Texas, le FBI a réussi à récupérer le contenu des messages Signal provenant de l'iPhone d'un accusé, bien que Signal ait été supprimé de l'appareil :

L'un des accusés était Lynette Sharp, qui avait précédemment avoué avoir fourni un soutien matériel à des terroristes. Lors d'une audience dans l'affaire, l'agent spécial du FBI Clark Wiethorn a témoigné sur certaines preuves collectées. Le résumé de l'exposition numéro 158 publié sur le site des partisans indiquait : "Les messages ont été récupérés depuis le téléphone de Sharp via le stockage interne de notifications d'Apple - Signal avait été supprimé, mais les notifications entrantes ont été stockées dans la mémoire interne. Seuls les messages entrants ont été capturés (pas de messages sortants)."

404 Media note que les paramètres de Signal contiennent une option qui empêche l'aperçu du contenu réel des messages dans les notifications. Cependant, il semble que l'accusé n'ait pas activé ce paramètre, ce qui a permis au système de stocker le contenu dans la base de données.

404 Media a contacté Signal et Apple, mais les deux entreprises n'ont fourni aucune explication sur la façon dont les notifications sont traitées ou stockées.

Comment fonctionne ce stockage interne ?

Étant donné qu'il y a très peu de détails techniques sur l'état exact de l'iPhone de l'accusé, il est impossible de déterminer la méthode exacte utilisée par le FBI pour récupérer l'information.

Par exemple, un iPhone peut se trouver dans de nombreux états système, chacun ayant ses propres restrictions de sécurité et d'accès aux données ; comme le mode BFU (Avant le déverrouillage initial), le mode AFU (Après le déverrouillage initial), etc.

De plus, lorsque l'appareil est déverrouillé, la sécurité et l'accès aux données changent de manière encore plus dramatique, car le système suppose que l'utilisateur est présent et accorde un accès plus large aux données protégées.

Dans ce cas, iOS s'appuie sur ces différents états pour stocker et mettre en cache de nombreuses données localement, afin de conserver l'information en toute sécurité au cas où le véritable propriétaire de l'appareil en aurait besoin.

Un autre facteur important à prendre en compte : le token utilisé pour envoyer des notifications push n'est pas immédiatement invalidé lorsqu'une application est supprimée. Et comme le serveur ne sait pas si l'application est toujours installée après la dernière notification envoyée, il peut continuer à envoyer des notifications, laissant à l'iPhone le soin de décider s'il doit les afficher ou non.

Fait intéressant, Apple a changé la méthode de validation des tokens de notification push dans iOS 26.4. Bien qu'il soit impossible de déterminer si cela est le résultat de cette affaire, le timing est frappant.

Post par @_inside@mastodon.social Voir sur Mastodon

Pour revenir à l'affaire, selon l'explication de l'exposition numéro 158, "les messages ont été récupérés depuis le téléphone de Sharp via le stockage interne de notifications d'Apple", il est possible que le FBI ait extrait l'information d'une sauvegarde de l'appareil.

Dans ce cas, il existe de nombreux outils commercialement disponibles qui exploitent des vulnérabilités iOS qui pourraient aider le FBI à accéder à cette information.

Pour lire le rapport original de 404 Media concernant cette affaire, suivez ce lien.

Produits intéressants à vérifier sur Amazon

- David Pogue – 'Apple : Les 50 premières années'

- MacBook Neo

- Logitech MX Master 4

- AirPods Pro 3

- AirTag (2ème génération) – Pack de 4

- Apple Watch Series 11

- Adaptateur CarPlay sans fil

Commentaires

(10 Commentaires)