Neuen Berichten von 404 Media zufolge hat das FBI es geschafft, gelöschte Signal-Nachrichten von einem iPhone wiederherzustellen, indem es Daten aus der Benachrichtigungsdatenbank des Geräts extrahierte. Hier sind die Details.

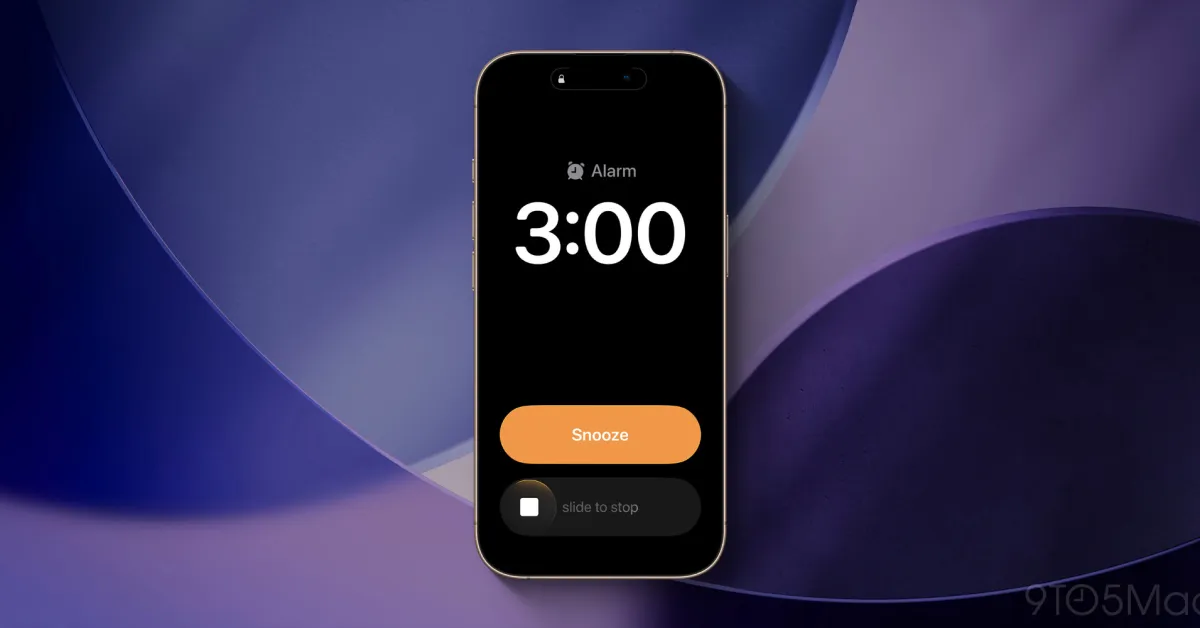

Auf Benachrichtigungshistorie zugegriffen, obwohl Signal gelöscht wurde

Laut 404 Media konnte das FBI im Rahmen eines Falls, in dem "eine Gruppe von Personen Feuerwerkskörper zündete und Eigentum beschädigte" im ICE Prairieland Detention Facility in Texas, den Inhalt von Signal-Nachrichten eines Angeklagten von dessen iPhone wiederherstellen, obwohl Signal vom Gerät entfernt worden war:

Eine der Angeklagten war Lynette Sharp, die zuvor gestanden hatte, Terroristen materielle Unterstützung geleistet zu haben. An einem Tag des Verfahrens gab FBI-Sonderagent Clark Wiethorn Zeugenaussage über einige gesammelte Beweise ab. Die Zusammenfassung der Ausstellung Nr. 158, die auf der Website der Unterstützer veröffentlicht wurde, lautete: "Nachrichten wurden über Apples interne Benachrichtigungsspeicher von Sharps Telefon wiederhergestellt – Signal war gelöscht, aber eingehende Benachrichtigungen wurden im internen Speicher gespeichert. Nur eingehende Nachrichten wurden erfasst (ausgehende Nachrichten nicht)."

404 Media weist darauf hin, dass die Einstellungen von Signal eine Option enthalten, die die Vorschau des tatsächlichen Nachrichteninhalts in Benachrichtigungen verhindert. Es scheint jedoch, dass der Angeklagte diese Einstellung nicht aktiviert hatte, was es dem System zu ermöglichen schien, den Inhalt in der Datenbank zu speichern.

404 Media hat sowohl Signal als auch Apple kontaktiert, aber beide Unternehmen haben keine Erklärung dazu abgegeben, wie Benachrichtigungen verarbeitet oder gespeichert werden.

Wie funktioniert diese interne Speicherung?

Da es sehr wenige technische Details über den genauen Zustand des iPhones des Angeklagten gibt, ist es unmöglich, die genaue Methode zu bestimmen, die das FBI zur Wiederherstellung der Informationen verwendet hat.

Zum Beispiel gibt es viele Systemzustände, in denen ein iPhone sich befinden kann, und jeder hat seine eigenen Sicherheits- und Datenzugriffsbeschränkungen; wie BFU (Before First Unlock), AFU (After First Unlock) Modus.

Darüber hinaus ändert sich die Sicherheit und der Datenzugriff dramatisch, wenn das Gerät entsperrt ist, da das System davon ausgeht, dass der Benutzer anwesend ist und ihm eine breitere Zugriffsberechtigung auf geschützte Daten gewährt.

In diesem Fall speichert iOS eine Vielzahl von Daten lokal und cached, indem es sich auf diese verschiedenen Zustände verlässt, um die Informationen sicher zu speichern, falls der tatsächliche Besitzer des Geräts sie benötigt.

Ein weiterer wichtiger Faktor, der berücksichtigt werden muss: Das Token, das zum Senden von Push-Benachrichtigungen verwendet wird, wird nicht sofort ungültig, wenn eine Anwendung gelöscht wird. Und da der Server nicht weiß, ob die Anwendung nach der letzten gesendeten Benachrichtigung noch installiert ist, kann er weiterhin Benachrichtigungen senden, was es dem iPhone überlässt, zu entscheiden, ob es diese anzeigt oder nicht.

Interessanterweise hat Apple die Methode zur Validierung von Push-Benachrichtigungstoken in iOS 26.4 geändert. Es ist unmöglich zu bestimmen, ob dies eine Folge dieses Falls ist, aber das Timing ist bemerkenswert.

Post von @_inside@mastodon.social View on Mastodon

Um zum Fall zurückzukehren, könnte es laut der Erklärung der Ausstellung Nr. 158, dass "Nachrichten von Sharps Telefon über Apples interne Benachrichtigungsspeicher wiederhergestellt wurden", möglich sein, dass das FBI die Informationen aus einem Gerätesicherung extrahiert hat.

In diesem Fall gibt es viele kommerziell verfügbare Werkzeuge, die Schwachstellen in iOS nutzen, die dem FBI helfen könnten, auf diese Informationen zuzugreifen.

Folgen Sie diesem Link, um den ursprünglichen Bericht von 404 Media zu diesem Fall zu lesen.

Produkte, die es wert sind, bei Amazon überprüft zu werden

- David Pogue – ’Apple: Die ersten 50 Jahre’

- MacBook Neo

- Logitech MX Master 4

- AirPods Pro 3

- AirTag (2. Generation) – 4er Pack

- Apple Watch Series 11

- Drahtloser CarPlay-Adapter

Kommentare

(10 Kommentare)