De acordo com um novo relatório da 404 Media, o FBI conseguiu recuperar mensagens apagadas do Signal de um iPhone extraindo dados armazenados no banco de dados de notificações do dispositivo. Aqui estão os detalhes.

Acesso ao histórico de notificações mesmo após a exclusão do Signal

Segundo a 404 Media, em um caso relacionado a "um grupo de pessoas que disparou fogos de artifício e danificou a propriedade" no Centro de Detenção ICE Prairieland no Texas, o FBI conseguiu recuperar o conteúdo das mensagens do Signal de um iPhone de um réu, embora o Signal tivesse sido removido do dispositivo:

Um dos réus era Lynette Sharp, que havia anteriormente se declarado culpada de fornecer apoio material a terroristas. Em um dia do caso, o agente especial do FBI, Clark Wiethorn, testemunhou sobre algumas evidências coletadas. O resumo da exibição número 158, publicada no site dos apoiadores, afirmava: "As mensagens foram recuperadas do telefone de Sharp através do armazenamento interno de notificações da Apple - o Signal havia sido removido, mas as notificações recebidas foram armazenadas na memória interna. Apenas as mensagens recebidas foram capturadas (não havia mensagens enviadas)."

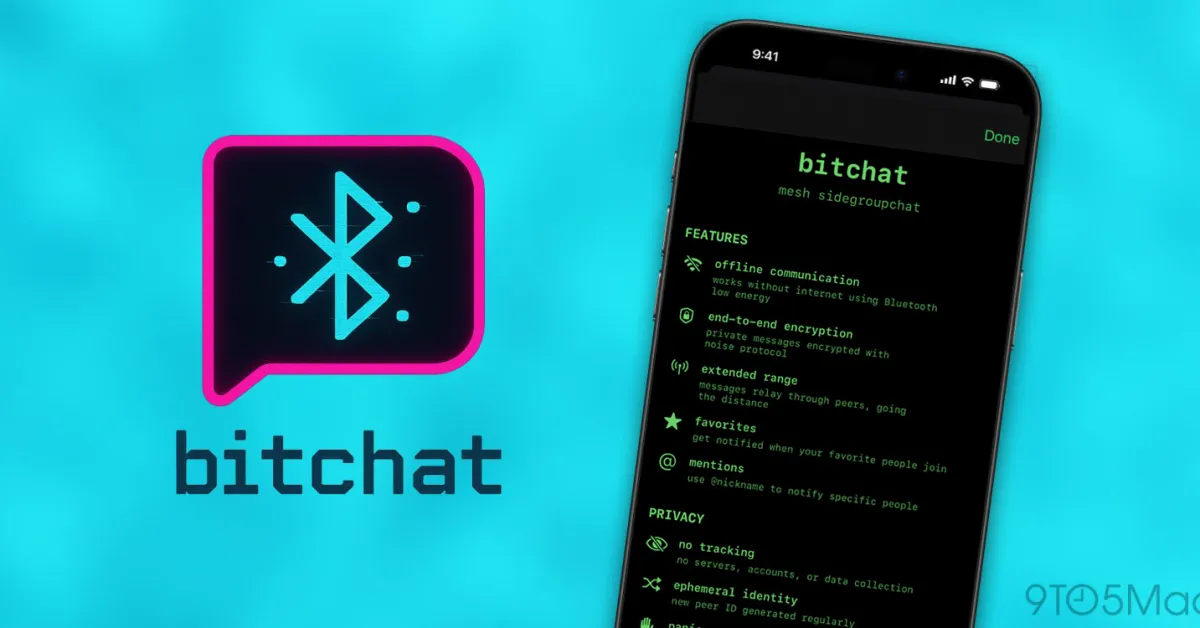

A 404 Media observa que as configurações do Signal incluem uma opção que impede a visualização do conteúdo real das mensagens nas notificações. No entanto, parece que o réu não ativou essa configuração, o que parece ter permitido que o sistema armazenasse o conteúdo no banco de dados.

A 404 Media entrou em contato com o Signal e a Apple, mas ambas as empresas não fizeram nenhum comentário sobre como as notificações são processadas ou armazenadas.

Como funciona esse armazenamento interno?

Como há muito poucos detalhes técnicos sobre o estado exato do iPhone do réu, é impossível determinar o método exato que o FBI usou para recuperar a informação.

Por exemplo, um iPhone pode estar em muitos estados de sistema, cada um com suas próprias restrições de segurança e acesso a dados; como BFU (Antes da Primeira Desbloqueio), AFU (Após a Primeira Desbloqueio) modo, etc.

Além disso, quando o dispositivo é desbloqueado, a segurança e o acesso a dados mudam de forma ainda mais dramática, pois o sistema presume que o usuário está presente e concede permissões de acesso mais amplas aos dados protegidos.

Nesse caso, o iOS armazena e cacheia muitos dados localmente, confiando nesses diferentes estados para armazenar informações de forma segura, caso o verdadeiro proprietário do dispositivo precise delas.

Outro fator importante a ser considerado: o token usado para enviar notificações push não é imediatamente invalidado quando um aplicativo é removido. E como o servidor não sabe se o aplicativo ainda está instalado após a última notificação enviada, ele pode continuar enviando notificações, deixando a decisão de exibi-las ou não para o iPhone.

Curiosamente, a Apple mudou o método de validação dos tokens de notificações push no iOS 26.4. Embora seja impossível determinar se isso é uma consequência deste caso, a sincronicidade é notável.

Post by @_inside@mastodon.social View on Mastodon

Voltando ao caso, com base na declaração da exibição número 158 de que "as mensagens foram recuperadas do telefone de Sharp através do armazenamento interno de notificações da Apple", é possível que o FBI tenha extraído a informação de um backup do dispositivo.

Nesse caso, existem várias ferramentas comercialmente disponíveis que podem explorar vulnerabilidades do iOS que poderiam ajudar o FBI a acessar essa informação.

Para ler o relatório original da 404 Media sobre este caso, siga este link.

Produtos que valem a pena conferir na Amazon

- David Pogue – ‘Apple: Os Primeiros 50 Anos’

- MacBook Neo

- Logitech MX Master 4

- AirPods Pro 3

- AirTag (2ª Geração) – Pacote com 4

- Apple Watch Series 11

- Adaptador CarPlay sem fio

![Os Melhores (e Piores) Produtos da Apple na Era Tim Cook [Vídeo]](/resimler/tim-cook-donemindeki-en-iyi-ve-en-kotu-apple-urunleri-video.jpg)

Comentários

(10 Comentários)